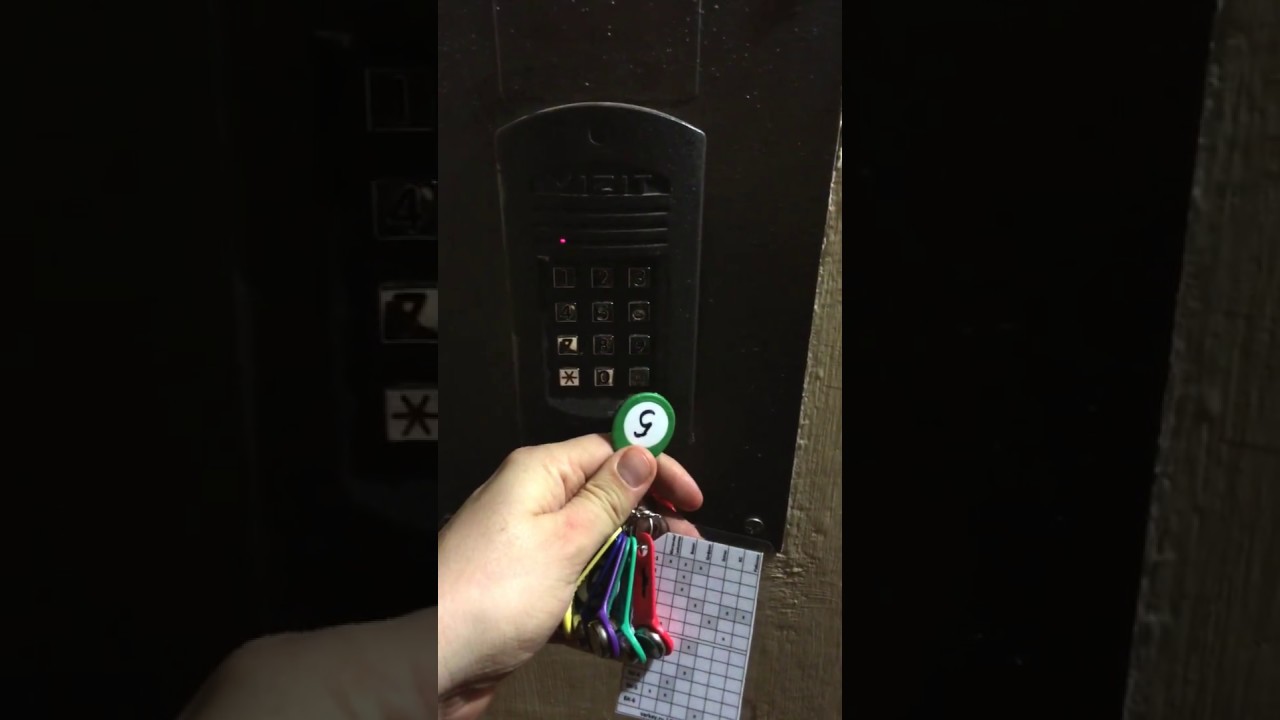

Код домофона маршал без ключа: Как войти в любой подъезд без ключа. Коды домофонов

- Как открыть домофон без ключа

- Брелоки для ключей — полное руководство

- Основные сведения о системах доступа с помощью брелков и их популярности

- Как работают системы доступа с помощью брелоков: обзор технологии

- Преимущества систем доступа с помощью брелоков: безопасность и удобство

- Распространенное использование систем доступа с помощью брелков: жилые, коммерческие и автомобильные приложения

- Понимание моделей затрат и ценообразования для систем входа с помощью брелоков

- Процесс установки: этапы внедрения системы доступа с помощью брелока

- Заключение: максимальное использование систем доступа с помощью брелоков для обеспечения безопасности

- Перебор виртуальных ключей ButterflyMX и ограничение времени взлома

Как открыть домофон без ключа

3 апр. 2023 г.

Домофон – отличный метод не допустить попадания в дом ненужных личностей. В принципе, открыть его можно лишь ключом или по особому коду. Он бывает индивидуальным, для квартиры, или общим.

Последний используется для пропуска в здание сотрудников спецслужб:

- полиции;

- ЖКХ;

- скорой;

- организаций с соответствующим допуском.

Предусмотрены и универсальные ключи. Но они подходят только для некоторых типов устройств. Единого просто нет. Однако есть иные способы вскрыть дверь.

Физическая сила

Иногда домофоны, особенно старые, изношенные, открываются под воздействием физической силы.

Например, можно сделать резкий рывок к себе с аккуратным упором в нужной точке. Магниты под воздействием силы могут и разойтись. Однако если они качественные, может потребоваться слишком уж значительное усилие. Один человек справится далеко не всегда.

Помогает и удар по нижней части устройства. Электроника обычно расположена под кнопками, в 10 – 15 см. Попадание в эту область тяжелым предметом может замкнуть схему и открыть двери. Но в случае с хорошим домофоном из прочного металла это не пройдет.

Электроника обычно расположена под кнопками, в 10 – 15 см. Попадание в эту область тяжелым предметом может замкнуть схему и открыть двери. Но в случае с хорошим домофоном из прочного металла это не пройдет.

Итак, физическая сила помогает редко – только с некачественной или устаревшей техникой. Универсальные ключи имеются лишь у сотрудников специальных организаций. Как быть? Воспользоваться кодами…

Коды

Здесь главная проблема – обилие производителей на современном рынке. И у каждого из них есть много разнообразных моделей домофонов. Единой методики доступа просто не существует. Но имеются технологии, работающие с наиболее популярными версиями и их группами.

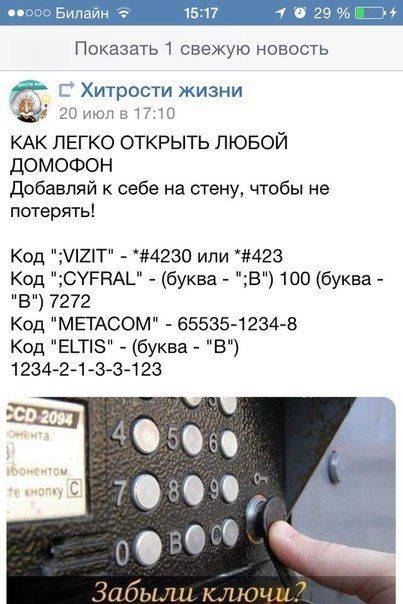

Так, для Визит (Vizit) подходят:

- к старым – 12#345 или *#4230;

- к новым — *#4230, 67#890, 12#345 или *#3423;

- если поменяют код, то скорее всего на #196.

Если в подъезде с Цифрал (Cyfral) есть квартиры с кратными 100 номерами, алгоритм следующий: вызов + подобрать код в диапазоне 100 – 900 + вызов. В конце использовать 7273 или 7272.

В конце использовать 7273 или 7272.

Для модели с буквой «М»: вызов – 4 – вызов – код 1410. Иногда подходит код 07054.

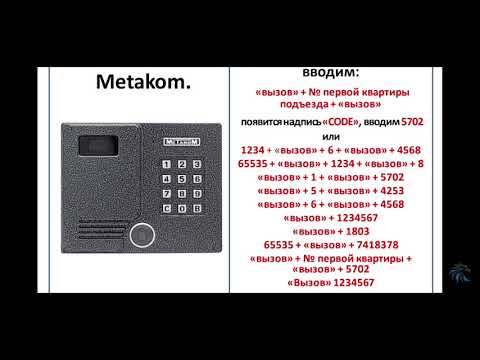

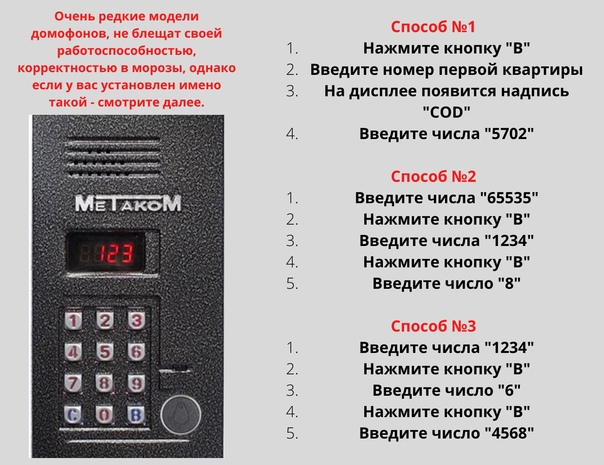

Чтобы открыть домофон Метаком (Metacom), набирают: вызов – номер первой в подъезде квартиры дважды – (на мониторе выскочит COD) – код 5702. Иногда вместо этого работает: код 1234 – вызов – цифра 6 – вызов – код 4568. Или: вызов – цифра 1 – вызов – код 570. Но эти домофоны имеют множество настроек безопасности, и единого алгоритма нет.

Устройства Элтис (Eltis) взламываются так: вызов – 100 – вызов – один из кодов (7272б 7273б 2323). Иногда вместо 100 нужно использовать один из кодов в пределах 200 – 900 с шагом в 100. Иногда код меняют рабочие. Узнать его можно: вызов + выждать секунд 20 – комбинация возникнет примерно на 5 секунд.

Стандартный Ласкомекс (Lascomex) можно вскрыть, нажав 1 – ключ – 8976 или 66 – ключ – 1989. Не помогло? Войдите в меню, нажав ключ пять раз и затем введя 1234.

Если домофон – Маршал (Marshal), вводят: число, равное наибольшей квартире плюс 1 + К + 5555.

Для Факториала (Factorial) может подойти код 123456 или 000000. Если он не подойдет, то: 5 + через несколько секунд 180180 + вызов + 4 + вызов.

Для КейМэн (KeyMan): вызов + 100 + через несколько секунд 789 + после звука 123456 + 8.

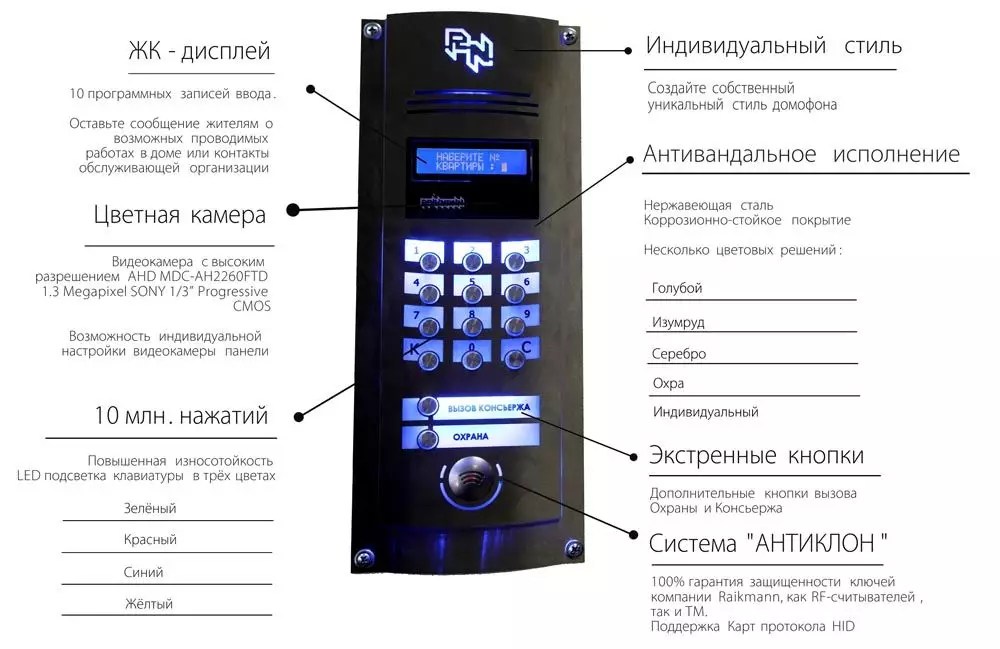

Для Рейнманн (Rainmann) 2000: кнопка с ключом + 987654 + после 2-ного сигнала 123456 + 8.

Важно помнить, что все эти методы не являются стопроцентной гарантией вскрытия двери с домофоном. А физический взлом чреват не только личной ответственностью, но и серьезной угрозой безопасности жителей подъезда.

Отзывы:

Добавить отзыв:

Ваш email не будет опубликован

Ваше имя:

Ваш email:

Ваш комментарий:

Код проверки:

Брелоки для ключей — полное руководство

Вы когда-нибудь задумывались, как этот крошечный гаджет, свисающий с вашей цепочки для ключей, творит чудеса, предоставляя вам безопасный доступ в ваш дом, офис или автомобиль? Мы вас прикрыли! Это полное руководство по системам доступа с помощью брелков не только демистифицирует технологию, но и продемонстрирует впечатляющие функции безопасности, преимущества и инновации, лежащие в ее основе.

Содержание

- Основные сведения о системах доступа с помощью брелков и их популярности

- Как работают системы доступа с помощью брелоков: обзор технологии

- Преимущества систем доступа с брелками: безопасность и удобство

- Типы брелоков: активные, пассивные и полупассивные системы

- Обычное использование систем доступа с брелками: жилые, коммерческие и автомобильные приложения

- Функции безопасности брелка: шифрование и скользящие коды

- Понимание моделей стоимости и ценообразования для систем входа с помощью брелока

- : этапы внедрения системы доступа с помощью брелока

- Устранение распространенных проблем с брелками: советы по замене батареи и повторной калибровке

- Будущее технологий брелоков: биометрические брелоки и интеграция с умным домом

- Заключение: максимально эффективное использование систем доступа с помощью брелков для обеспечения безопасности

Процесс установки

Предлагаемые сообщения:

- Лучшие системы безопасности квартир

- Лучшие системы внутренней связи для квартир

- Эволюция и типы систем входа в квартиру

- Брелок для входа в коммерческие здания – Руководство покупателя 2023

- Изучение современных и удобных систем брелков для владельцев спортзалов

Основные сведения о системах доступа с помощью брелков и их популярности

В сегодняшнюю быстро развивающуюся цифровую эпоху бесчисленные технологические достижения изменили наш подход к безопасности и нашим системам контроля доступа. Одной из поразительных инноваций, вплетенных в нашу повседневную жизнь, является система входа с помощью брелока. Вот краткий обзор того, что влечет за собой система входа с помощью брелка, и почему она обрела огромную популярность в нашем мире сегодня:

Одной из поразительных инноваций, вплетенных в нашу повседневную жизнь, является система входа с помощью брелока. Вот краткий обзор того, что влечет за собой система входа с помощью брелка, и почему она обрела огромную популярность в нашем мире сегодня:

- Компактное и незаметное устройство безопасности, использующее технологию радиочастотной идентификации (RFID).

- Обеспечивает доступ к различным объектам, таким как здания, гаражи или транспортные средства.

- Расширенные функции безопасности и дополнительные настройки.

Благодаря удобству, безопасности и адаптируемости, заключенным в карманном корпусе, системы доступа с помощью брелоков стали предпочтительным выбором для малых предприятий, многие из которых ищут надежное решение для контроля доступа.

Итак, пристегнитесь и присоединяйтесь к нам в этом путешествии, пока мы разгадываем запутанную работу систем доступа с помощью брелков, изучаем их многогранные преимущества, общие области применения, футуристические инновации и способы максимально использовать их для удовлетворения ваших потребностей в безопасности.

Как работают системы доступа с помощью брелоков: обзор технологии

Прежде чем мы с головой погрузимся в мир систем доступа с помощью брелоков, важно понять технологию, лежащую в их основе. Эти небольшие непритязательные устройства полагаются на радиочастотную идентификацию 9.0005 (RFID) для безопасной связи с точкой доступа, такой как замок входной двери или автомобиль, предоставляя доступ авторизованным пользователям.

Вот упрощенная схема работы брелоков:

- Брелок содержит микросхему , в которой хранится уникальный код, антенну для передачи кода и батарею для питания устройства.

- Пользователь активирует брелок (либо активно через кнопку, либо пассивно через приближение), и на точку доступа отправляется сигнал, содержащий код.

- Точка доступа сверяет код в сигнале со своей базой данных авторизованных кодов посредством безопасного процесса аутентификации.

- Если коды совпадают, доступ разрешен.

Если нет, доступ запрещен.

Если нет, доступ запрещен.

Принимая во внимание описанную выше операцию, универсальность систем доступа с помощью брелков становится очевидной, поскольку они могут использоваться для бесчисленных применений в жилых, коммерческих и автомобильных условиях.

Преимущества систем доступа с помощью брелоков: безопасность и удобство

Системы доступа с брелоками предлагают привлекательное сочетание безопасности и удобства, что выделяет их среди других различных вариантов систем контроля доступа. Давайте посмотрим, как брелоки легко управляют этим гармоничным балансом с помощью:

Повышенная безопасность

- В брелоках используются сложные методы шифрования, обеспечивающие защиту и безопасность ваших данных.

- Уникальные коды в брелоках делают дублирование или несанкционированный доступ чрезвычайно сложными.

- Возможность удаленно деактивировать утерянные или украденные брелоки для дополнительного спокойствия.

Непревзойденное удобство

- Наслаждайтесь доступом на ходу простым нажатием кнопки или бесконтактным сканированием, не роясь в сумке в поисках увесистых ключей.

- Легко предоставляйте разрешения на доступ определенным лицам или областям для более плавного и персонализированного управления.

- Контролируйте доступ и удаленно управляйте правами доступа всего несколькими нажатиями на смарт-устройстве.

Сочетая эти функции безопасности и удобства, системы доступа с помощью брелоков стали неотъемлемой частью современной жизни.

По мере того, как технологии продолжают развиваться, развивается и сфера систем доступа с помощью брелков. Сегодня мы можем найти различные типы брелоков, адаптированные к нашим уникальным требованиям безопасности. Давайте рассмотрим три основных типа: активный, пассивный и полупассивный .

- Активные брелки : Активные системы требуют вмешательства пользователя, чтобы физически нажать кнопку на брелоке, чтобы разблокировать точку доступа, например дверь или зажигание автомобиля. Эти брелоки работают на радиочастотах и часто работают в пределах 100-футового диапазона.

Активные брелоки также могут похвастаться впечатляющим временем автономной работы.

Активные брелоки также могут похвастаться впечатляющим временем автономной работы. - Пассивные брелки : Эти брелки обеспечивают доступ без необходимости нажимать какие-либо кнопки. Они работают через непосредственную близость к точке доступа, а брелок автоматически посылает сигнал на ее разблокировку. Имейте в виду, что пассивные брелки требуют более частой замены батарей, так как они постоянно находятся в режиме ожидания.

- Полупассивные брелки : Обеспечивая баланс между активными и пассивными системами, полупассивные брелоки оснащены как функцией автоматического разблокировки, так и функциями, активируемыми кнопкой. Срок службы батареи зависит от конкретных используемых функций.

Понимание этих типов брелоков позволит вам выбрать идеальную систему, исходя из ваших потребностей и предпочтений в области безопасности.

Распространенное использование систем доступа с помощью брелков: жилые, коммерческие и автомобильные приложения

Адаптивность и удобство использования систем доступа с помощью брелоков проложили путь для их использования в различных приложениях в различных областях. Давайте рассмотрим некоторые распространенные способы использования брелоков в жилых, коммерческих и автомобильных условиях.

Давайте рассмотрим некоторые распространенные способы использования брелоков в жилых, коммерческих и автомобильных условиях.

Домофонные системы для квартир: сочетание безопасности и удобства

Жизнь в квартире еще никогда не была такой простой и безопасной благодаря появлению брелоков. Эти передовые и настраиваемые устройства контроля доступа с брелками предлагают множество преимуществ как для жильцов, так и для управляющих недвижимостью:

- Повышенная безопасность : Забудьте о риске несанкционированного взлома замков или дублирования ключей, так как брелоки используют зашифрованные коды, которые может быть легко деактивирован в случае потери или кражи.

- Функциональность без усилий : Просто коснитесь или проведите пальцем по экрану, чтобы получить доступ к вашей квартире или местам общего пользования без необходимости использования традиционных ключей.

- Индивидуальный доступ : Управляющие недвижимостью могут легко предоставить или отозвать доступ к определенным областям, таким как спортивные залы или парковки, для каждого жителя.

- Интеграция с умным домом : Некоторые системы брелоков могут быть даже интегрированы с технологиями умного дома, что позволяет удаленно контролировать различные аспекты вашего жилого пространства.

Бизнес-приложения: упрощение управления доступом с помощью брелоков

Системы доступа с брелоками обеспечивают более безопасное и эффективное рабочее пространство, упрощая управление доступом для предприятий. Сотрудники могут быстро и легко получить доступ к авторизованным зонам, а менеджеры могут отслеживать их доступ.

- Вход без усилий : Сотрудникам не нужно будет возиться с ключами, так как брелоки обеспечивают доступ одним касанием к определенным частям рабочего пространства.

- Повышенная безопасность : В брелоках используются уникальные зашифрованные коды, которые трудно воспроизвести, что сводит к минимуму риск несанкционированного доступа.

- Easy Access Control : Администраторы могут легко предоставить или отозвать доступ сотрудников с помощью простого в использовании программного обеспечения.

- Мониторинг в реальном времени : Отслеживайте время входа и выхода сотрудников, чтобы лучше понять использование рабочего пространства.

Доступ в спортзал стал проще: системы доступа с помощью брелка для фитнес-центров

Любители фитнеса теперь могут без проблем и безопасно заниматься в тренажерном зале благодаря системам доступа с помощью брелоков. Эти инновационные устройства обеспечивают плавный и гибкий доступ в фитнес-центры, обеспечивая при этом защиту от посторонних лиц.

- Вход без усилий : Нет необходимости сканировать членские карты; простое нажатие на ваш брелок предоставляет вам доступ.

- Доступ 24/7 : Тренируйтесь по собственному графику с круглосуточным доступом в ваш любимый фитнес-центр.

- Повышенная безопасность : Системы с брелоками отслеживают вход, обеспечивая доступ в тренажерный зал только зарегистрированным участникам.

- Персонализация : Системы брелоков, интегрированные с программным обеспечением тренажерного зала, предлагают персонализированные услуги, такие как отслеживание прогресса в фитнесе и бронирование предпочтительных занятий.

Автомобильные приложения

- Обеспечение удаленного доступа без ключа для современных автомобилей, обеспечивающее удобство для пользователей и дополнительный уровень безопасности.

- Предоставляет множество дополнительных функций, таких как дистанционный запуск, тревожные кнопки и функции поиска автомобиля.

Учитывая постоянно расширяющиеся возможности и потенциал технологии брелоков, мы можем ожидать еще более захватывающих и революционных разработок в ближайшем будущем.

Поскольку безопасность имеет первостепенное значение, давайте перейдем к другим функциям доступа с помощью брелоков, которые защищают системы входа с помощью брелоков от потенциальных угроз:

- Шифрование : Шифрование является краеугольным камнем безопасности брелоков. Он шифрует данные, передаваемые между брелком и точкой доступа, используя специальные алгоритмы, делая информацию нечитаемой без соответствующего ключа дешифрования.

- Rolling Codes : Эта функция добавляет еще один уровень безопасности, генерируя новый уникальный код каждый раз, когда используется брелок. Этот метод предотвращает «захват кода» и «атаки с повторным воспроизведением», которые осуществляются злоумышленниками, стремящимися получить несанкционированный доступ.

Вместе шифрование и скользящие коды создают надежную сеть безопасности, которая защищает вас и ваши вещи.

Понимание моделей затрат и ценообразования для систем входа с помощью брелоков

Прежде чем инвестировать в систему доступа с помощью брелока, важно учитывать расходы, связанные с приобретением и обслуживанием устройства. Вот разбивка того, чего ожидать:

- Первоначальные затраты : Сюда входят стоимость оборудования для системы брелоков и плата за профессиональную установку. Имейте в виду, что системы более высокого уровня с расширенными функциями могут быть более дорогими.

- Текущее обслуживание : Учитывайте стоимость обновлений программного обеспечения, замены батарей и управления контролем доступа.

Для облачных планов управления доступом может потребоваться абонентская плата.

Для облачных планов управления доступом может потребоваться абонентская плата.

Процесс установки: этапы внедрения системы доступа с помощью брелока

Установка системы доступа с помощью брелока на первый взгляд может показаться пугающей задачей, но с помощью этих пошаговых рекомендаций вы будете уверенно устанавливать свою собственную систему доступа с помощью брелока в кратчайшие сроки:

- Выберите правильную систему : Проведите тщательное исследование и выберите подходящую систему доступа с помощью брелока, адаптированную к вашим потребностям безопасности.

- Установка аппаратных компонентов : Следуйте инструкциям производителя по установке дверных считывателей, контроллеров и электронных дверных замков, чтобы обеспечить бесперебойную работу системы.

- Настройка программного обеспечения : Установите и настройте прилагаемое системное программное обеспечение для доступа с помощью брелока, настроив параметры доступа по желанию.

- Регистрация брелоков : Назначьте уникальные идентификаторы каждому брелоку и зарегистрируйте их в системе, чтобы включить отслеживание использования.

- Протестируйте все : Когда система полностью заработает, проверьте все компоненты, чтобы убедиться в бесперебойной работе и быстродействии.

Выполнив следующие действия по установке, вы получите полнофункциональную систему доступа с помощью брелока, способную удовлетворить ваши повседневные потребности в области безопасности и удаленного управления.

Даже самые передовые технологии могут время от времени создавать для нас неожиданные препятствия. Однако не расстраивайтесь! В этом разделе мы обсудим некоторые распространенные проблемы с брелками, а также дадим полезные советы и приемы по их устранению:

Советы по замене батареи

- Следите за признаками разрядки батареи, такими как снижение мощности сигнала или невосприимчивость кнопок.

- Информацию о правильном типе батареи и процедуре замены см. в руководстве пользователя.

- Перед установкой убедитесь, что батарея установлена правильно.

- Проверьте брелок после замены батарейки, чтобы убедиться в его полной работоспособности.

Советы по повторной калибровке

- В случаях, когда брелок требует перепрограммирования или повторной калибровки (обычно после замены батареи), обратитесь к руководству пользователя для получения подробных инструкций.

- Выполните необходимые действия в соответствии с инструкциями, например, вставьте ключ в замок зажигания, поверните его в определенное положение и нажмите кнопки на брелоке.

Следуя приведенным выше советам, вы сможете быстро решить любые проблемы с брелоками и продолжать пользоваться их удобством и безопасностью.

Мир технологий брелоков постоянно меняется, и благодаря новым инновациям, таким как биометрическая аутентификация и интеграция с умным домом, будущее выглядит исключительно ярким:

Биометрические брелоки

- Биометрические брелоки выводят безопасность на новый уровень благодаря использованию датчиков отпечатков пальцев для контроля доступа.

- Быстрее и безопаснее, чем традиционные брелоки, поскольку они основаны на уникальных биометрических подписях.

- Избавляет от беспокойства о потерянных ключах или несанкционированном использовании брелка.

Интеграция с системой «умный дом»

- Универсальность технологии брелоков позволяет интегрировать ее с системами «умный дом», обеспечивая беспрепятственный пользовательский интерфейс.

- Один брелок может управлять системами безопасности, термостатами, освещением и бытовой техникой.

- Единое решение для управления всеми устройствами умного дома.

По мере того, как мы продвигаемся вперед в будущее биометрических брелоков и интеграции умного дома, мы можем с нетерпением ожидать невероятных достижений в технологии брелоков и беспрецедентного удобства и безопасности, которые они предложат.

Заключение: максимальное использование систем доступа с помощью брелоков для обеспечения безопасности

В заключение необходимо признать динамические преимущества систем доступа с помощью брелоков для повседневного доступа и обеспечения безопасности:

- Повышенная безопасность благодаря уникальным кодам, шифрование и скользящие коды.

- Непревзойденное удобство, обеспечивающее быстрый и легкий доступ.

- Настраиваемый и масштабируемый, растущий вместе с вашими растущими требованиями.

Мы надеемся, что с помощью этого подробного руководства вы получили более глубокое представление о системах доступа с помощью брелоков и о невероятных преимуществах, которые они предоставляют. Так что погрузитесь в мир систем доступа с помощью брелоков и насладитесь фантастическим сочетанием безопасности и удобства, которое вас ждет!

Перебор виртуальных ключей ButterflyMX и ограничение времени взлома

Недавно я обнаружил две уязвимости в системе ButterflyMX, о которых ответственно сообщил поставщику. Поставщик устранил уязвимость с наивысшим риском, которая позволила неавторизованным злоумышленникам получить доступ к зданиям, оборудованным системой контроля доступа ButterflyMX, используя метод грубой силы, обычно требующий всего нескольких сотен попыток для успешного подбора виртуальных ключей. Теперь, когда ButterflyMX завершил свое расследование, я хотел бы поделиться подробностями об уязвимостях и о том, как сотрудничество между ButterflyMX и Trustwave Spiderlabs сделало здания, оснащенные этой системой, более безопасными.

Теперь, когда ButterflyMX завершил свое расследование, я хотел бы поделиться подробностями об уязвимостях и о том, как сотрудничество между ButterflyMX и Trustwave Spiderlabs сделало здания, оснащенные этой системой, более безопасными.

Ниже приводится сводка уязвимостей, которые будут рассмотрены в этой записи блога.

Перебор виртуальных ключей через веб-приложение ButterflyMX

Потенциальный преступник может взломать виртуальные ключи, чтобы получить доступ к свойствам или получить информацию о владельце.

Обход ограничений ButterflyMX Virtual Key Time Duration

Приложение ButterflyMX позволяет резидентам генерировать виртуальный ключ. Интерфейсное приложение позволяет резиденту генерировать виртуальный ключ максимум на 1 год. Эта проверка выполняется в мобильном приложении Android/iOS, а не в бэкэнд-API. Это считается уязвимостью с низким уровнем риска.

Подробности

Для тех, кто не знаком с системой ButterflyMX, это система внутренней связи и управления доступом через Интернет, которая позволяет жильцам многоквартирных домов, таких как кондоминиумы и квартиры, предоставлять доступ своим гостям без потребность в физических ключах. Он используется в более чем 10 000 зданий. Система позволяет резидентам генерировать виртуальные ключи для гостей, которые можно отправить в текстовом сообщении или по электронной почте. Затем гости могут использовать эти виртуальные ключи, чтобы получить доступ к собственности, введя PIN-код, поднеся свой телефон к камере или используя экран для вызова своего контакта.

Он используется в более чем 10 000 зданий. Система позволяет резидентам генерировать виртуальные ключи для гостей, которые можно отправить в текстовом сообщении или по электронной почте. Затем гости могут использовать эти виртуальные ключи, чтобы получить доступ к собственности, введя PIN-код, поднеся свой телефон к камере или используя экран для вызова своего контакта.

Рисунок 1 . Видеодомофон ButterflyMX

В случае, если жилец хотел бы предоставить гостям или их собачникам доступ в здание, жилец может сгенерировать виртуальный ключ с помощью приложения для Android или iOS и отправить его с помощью текстового сообщения или электронной почты. Гость получит текстовое сообщение, подобное показанному на рисунке 2.

Рисунок 2 . Пример текстового сообщения с виртуальным ключом

В конце текстового сообщения есть сокращенный URL-адрес, состоящий только из пяти строчных буквенно-цифровых символов. В демонстрационных целях примером сокращенного URL-адреса может быть https://user. butterflymx.com/urls/sp3dr. Обратите внимание, что этот сокращенный URL-адрес не связан с действительным виртуальным ключом, а представляет собой образец, соответствующий требуемому формату. Это позволяет менять строчные буквы и цифры местами, чтобы угадать потенциальный действительный виртуальный ключ. Затем, выполнив запрос GET к этой странице, HTML-код можно проанализировать, чтобы определить, было ли предположение верным или нет.

butterflymx.com/urls/sp3dr. Обратите внимание, что этот сокращенный URL-адрес не связан с действительным виртуальным ключом, а представляет собой образец, соответствующий требуемому формату. Это позволяет менять строчные буквы и цифры местами, чтобы угадать потенциальный действительный виртуальный ключ. Затем, выполнив запрос GET к этой странице, HTML-код можно проанализировать, чтобы определить, было ли предположение верным или нет.

Одним из способов программной проверки допустимости виртуального ключа является разработка регулярного выражения, которое мы можем протестировать на основе исходного кода, такого как «/Virtual\sKey<\/title>/is». На рис. 3 показан снимок экрана при наличии совпадения по сравнению с рис. 4, где виртуальный ключ недействителен, а URL-адрес перенаправляется на https://accounts.butterflymx.com/login/new.

Рисунок 3 . Соответствие регулярным выражениям содержимого HTML

Рисунок 4 . Содержимое HTML не соответствует регулярному выражению

В случае действительного ответа содержимое HTML-страницы включает PIN-коды, QR-код, адрес собственности, включая номер квартиры, имя резидента и дату/время виртуального ключ действителен. На рис. 5 представлен снимок экрана с содержимым, доступным в сокращенном URL-адресе. Обратите внимание, что этот конкретный виртуальный ключ не подвергался грубой силе и был сгенерирован в демонстрационных целях.

На рис. 5 представлен снимок экрана с содержимым, доступным в сокращенном URL-адресе. Обратите внимание, что этот конкретный виртуальный ключ не подвергался грубой силе и был сгенерирован в демонстрационных целях.

Рисунок 5 . Виртуальный ключ

Как показано на рисунке 5, есть возможность загрузить виртуальный ключ в свой Apple Wallet. Добавив его в свой кошелек и получив к нему доступ, вы также можете получить имя ключа, созданного владельцем. Например, владелец может предоставить конкретное имя для виртуального ключа, например, для кого этот ключ. Это может быть конкретное имя человека или имя виртуального ключа может быть более общим. Допустим, владелец вызывает конкретную клавишу «Служба выгула собак». В этом случае он предоставляет контекст о том, кто использует этот виртуальный ключ и, возможно, когда они получают доступ к свойству. После создания виртуального ключа вы можете предоставлять повторяющийся доступ в определенные дни и часы.

Давайте представим, что вы используете службу выгула собак каждый понедельник и четверг и создаете для них виртуальный ключ для доступа к вашей собственности в эти дни. Если злоумышленник получит несанкционированный доступ к этой информации, он может узнать о привычках конкретного владельца устройства, что потенциально позволит ему узнать, когда он отсутствует. Эта информация также может быть полезна для кампании социальной инженерии. На рис. 6 показан снимок экрана прохода Apple Wallet, иллюстрирующий этот сценарий. Обратите внимание, что повторяющиеся виртуальные ключи, сгенерированные в приложении, действительны только в течение одного года.

Если злоумышленник получит несанкционированный доступ к этой информации, он может узнать о привычках конкретного владельца устройства, что потенциально позволит ему узнать, когда он отсутствует. Эта информация также может быть полезна для кампании социальной инженерии. На рис. 6 показан снимок экрана прохода Apple Wallet, иллюстрирующий этот сценарий. Обратите внимание, что повторяющиеся виртуальные ключи, сгенерированные в приложении, действительны только в течение одного года.

Рисунок 6 . ButterflyMX Apple Wallet Pass

Было бы сложно угадать конкретный виртуальный ключ. Однако зная, что идентификатор в укороченном URL-адресе слабый, это позволяет злоумышленнику разработать простой скрипт для перебора виртуальных ключей для всех зданий, использующих систему ButterflyMX. Анализ тела HTML в сокращенном URL-адресе позволяет фильтровать здания в этом районе, по конкретному адресу или по тому и другому. В настоящее время существуют платформы искусственного интеллекта, такие как ChatGPT, которые могут легко генерировать код, демонстрируя способность любого использовать эту уязвимость. На рис. 7 представлен снимок экрана сценария, созданного с помощью ChatGPT.

На рис. 7 представлен снимок экрана сценария, созданного с помощью ChatGPT.

Рисунок 7 . PoC, созданный с помощью ChatGPT

Давайте углубимся в математику. Как упоминалось ранее, эта система используется более чем в 10 000 зданий. В демонстрационных целях предположим, что для каждого здания есть 20 виртуальных ключей. Это будет означать, что на веб-сайте ButterflyMX будет размещено в общей сложности 200 000 виртуальных ключей. Считается, что это более низкая оценка, чем точное количество виртуальных ключей.

Возвращаясь назад, мы знаем, что сокращенный URL-адрес включает 5 строчных буквенно-цифровых символов (26 строчных букв и 10 цифр), что означает, что для каждого символа существует 36 вариантов. Итак, количество доступных комбинаций равно 36 в 5-й степени (60 466 176). Если имеется 200 000 виртуальных ключей, то будет вероятно получение действительного виртуального ключа примерно после каждых 303 HTTP-запросов GET.

Теперь, когда ButterflyMX реализовал расширенные ограничения времени ожидания и увеличил количество символов до 8 буквенно-цифровых символов с учетом регистра, на основе наших выводов это предотвращает вероятность угадывания действительного виртуального ключа до истечения срока его действия. С этим усовершенствованием количество возможностей увеличивается до 62 в 8-й степени (218 340 105 584 896).

С этим усовершенствованием количество возможностей увеличивается до 62 в 8-й степени (218 340 105 584 896).

В связи с упомянутой выше проблемой безопасности было обнаружено, что клиентское приложение Android/iOS, которое было разработано для ограничения использования виртуальных ключей сроком на 1 год, можно обойти, выполнив прямые вызовы API. Видео ниже демонстрирует невозможность генерации виртуального ключа дольше 1 года с помощью приложения iOS.

Ссылка на видео: https://www.youtube.com/watch?v=aXvRzsZxrv0

Однако, если мы захватим токен аутентификации, мы можем выполнить запрос POST, содержащий любой временной интервал по нашему выбору, как показано на рисунке 6. где генерируется виртуальный ключ для 2999 года.

Рисунок 8 . Обход ограничений временных рамок виртуального ключа

Поскольку для этой проблемы требуются данные аутентификации, риск считается низким. Один из сценариев, в котором эта функция может быть использована неправильно, — это когда резидент получает доступ к приложению в ненадежной сети, а злоумышленник может получить токен авторизации с помощью атаки «человек посередине». Затем злоумышленник может сгенерировать виртуальный ключ для учетной записи на любое время.

Затем злоумышленник может сгенерировать виртуальный ключ для учетной записи на любое время.

Ответственное раскрытие информации

Любой, кто работал с ответственным раскрытием информации с обеих сторон, понимает разочарование, которое часто возникает в процессе. Вот почему приятно работать с такими поставщиками, как ButterflyMX. Они мгновенно поняли масштаб и масштаб проблемы и работали с нашей командой, регулярно обновляя информацию и проверяя статус. В свою очередь, ButterflyMX исправила эти проблемы до того, как их обнаружили злоумышленники. Это должно стать уроком для всех организаций, производящих программное обеспечение или услуги. Отчеты о безопасности от третьих лиц не являются угрозой. Это бесплатные аудиторские отчеты, которые напрямую защищают ваш бизнес и ваших клиентов.

Исправление

По состоянию на 16 декабря 2022 года ButterflyMX объявила об успешном устранении критической уязвимости, связанной с использованием коротких ключей во вновь созданных виртуальных ключах. Кроме того, 28 апреля поставщик внедрил исправление, чтобы исключить включение личной идентифицируемой информации (PII) на веб-страницу, связанную с виртуальным ключом, и в сам URL-адрес.

Кроме того, 28 апреля поставщик внедрил исправление, чтобы исключить включение личной идентифицируемой информации (PII) на веб-страницу, связанную с виртуальным ключом, и в сам URL-адрес.

Однако важно отметить, что эти проблемы сохранялись в виртуальных ключах, созданных до развертывания исправлений. Совсем недавно, 7 июня, ButterflyMX предоставил обновление, сообщив нам, что они сгенерировали новые виртуальные ключи для замены оставшихся уязвимых. Эти недавно сгенерированные ключи решают проблемы, о которых мы им сообщили.

Несмотря на то, что возможность обойти сроки действия ключей путем прямого доступа к API была определена как уязвимость, ButterflyMX классифицировал ее как низкий уровень риска. Поставщик поделился этой информацией в своем ответе нам:

«ButterflyMX представит новые функции для управления виртуальными ключами позже в 2023 году. для контроля периода действия виртуальных ключей. Это ответ на отзывы клиентов об уникальных потребностях в различных вариантах использования; эта функция будет включать проверку ограничений по времени в соответствии с настройками конкретного здания при создании виртуальных ключей.

Если нет, доступ запрещен.

Если нет, доступ запрещен.

Активные брелоки также могут похвастаться впечатляющим временем автономной работы.

Активные брелоки также могут похвастаться впечатляющим временем автономной работы.

Для облачных планов управления доступом может потребоваться абонентская плата.

Для облачных планов управления доступом может потребоваться абонентская плата.